Tipos de simuladores de redes

Hay simuladores sin coste y desarrollados por empresas como Network visualizer.

GNS3

GNS3 es un emulador grafico de redes que le permitirá diseñar fácilmente topologías de red. Hasta este momento GNS3 soporta el IOS de routers, ATM/Frame Relay/switchs Ethernet y PIX firewalls.

Usted puede extender su red propia, conectándola a la topología virtual.

Este producto tiene el propósito de ser usado como un producto educativo que brinda exposición a la interfaz comando – línea de los dispositivos de Cisco para practica y aprender por descubrimiento.

Packet Tracer 5.3 es la última versión del simulador de redes de Cisco Systems, herramienta fundamental si el alumno está cursando el CCNA o se dedica al networking. En este programa se crea la topología física de la red simplemente arrastrando los dispositivos a la pantalla. Luego clickando en ellos se puede ingresar a sus consolas de configuración. Allí están soportados todos los comandos del Cisco IOS e incluso funciona el "tab completion". Una vez completada la configuración física y lógica de la red. También se puede hacer simulaciones de conectividad (pings, traceroutes, etc) todo ello desde las propias consolas incluidas.

NEST (Network Simulator Tesbed)

Simulador desarrollado por la Universidad de Columbia fue implementado en lenguaje C para plataformas UNIX, que cuenta con la posibilidad de que el usuario puede ejecutar sus propios comandos en dicho lenguaje, provee al usuario una simulación de redes distribuidas y protocolos básicos, posee una interfaz grafica para el mejor análisis del resultado de la simulación.

GNS3 es un emulador grafico de redes que le permitirá diseñar fácilmente topologías de red. Hasta este momento GNS3 soporta el IOS de routers, ATM/Frame Relay/switchs Ethernet y PIX firewalls.

Usted puede extender su red propia, conectándola a la topología virtual.

Los usuarios de Windows deben instalar el paquete Windows all-in-one.

Es gratis, cubre dispositivos que no cubre el packet tracer, no soporta servidores, necesita los IOS reales (esto si tiene coste).

PACKET

TRACER

Es una herramienta les permite a los usuarios crear topologías de red, configurar dispositivos, insertar paquetes y simular una red con múltiples representaciones visuales. Packet Tracer se enfoca en apoyar mejor los protocolos de redes que se enseñan en el currículum de CCNA.

Este producto tiene el propósito de ser usado como un producto educativo que brinda exposición a la interfaz comando – línea de los dispositivos de Cisco para practica y aprender por descubrimiento.

Packet Tracer 5.3 es la última versión del simulador de redes de Cisco Systems, herramienta fundamental si el alumno está cursando el CCNA o se dedica al networking. En este programa se crea la topología física de la red simplemente arrastrando los dispositivos a la pantalla. Luego clickando en ellos se puede ingresar a sus consolas de configuración. Allí están soportados todos los comandos del Cisco IOS e incluso funciona el "tab completion". Una vez completada la configuración física y lógica de la red. También se puede hacer simulaciones de conectividad (pings, traceroutes, etc) todo ello desde las propias consolas incluidas.

NEST (Network Simulator Tesbed)

Simulador desarrollado por la Universidad de Columbia fue implementado en lenguaje C para plataformas UNIX, que cuenta con la posibilidad de que el usuario puede ejecutar sus propios comandos en dicho lenguaje, provee al usuario una simulación de redes distribuidas y protocolos básicos, posee una interfaz grafica para el mejor análisis del resultado de la simulación.

MaRS (Maryland Routing Simulator)

Simulador de eventos discretos enfocado al estudio de algoritmos de ruta en redes WAN que surgió en1990 en la Universidad de Maryland y es una evolución del simulador NetSim, está escrito en lenguaje C posee dos interfaces graficas Xlib y Motif.

Simulador de eventos discretos enfocado al estudio de algoritmos de ruta en redes WAN que surgió en1990 en la Universidad de Maryland y es una evolución del simulador NetSim, está escrito en lenguaje C posee dos interfaces graficas Xlib y Motif.

REAL (Realistic and Large Network Simulator)

Software de carácter libre desarrollado por la Universidad de Cornell cuyo objetivo principal es el de estudiar el comportamiento de flujos y el esquema de control de congestión de redes de datos packet switched, usa lenguaje en C y posee una interfaz grafica denominada GUI. Este software de simulación no permite el estudio de sistemas o parámetros que no afecten en forma directa el flujo de conexiones TCP/IP en consecuencia es muy limitado a la hora de modelar un sistema real.

Software de carácter libre desarrollado por la Universidad de Cornell cuyo objetivo principal es el de estudiar el comportamiento de flujos y el esquema de control de congestión de redes de datos packet switched, usa lenguaje en C y posee una interfaz grafica denominada GUI. Este software de simulación no permite el estudio de sistemas o parámetros que no afecten en forma directa el flujo de conexiones TCP/IP en consecuencia es muy limitado a la hora de modelar un sistema real.

NCTUns 2.0 (Network Simulador/Emulador)

Desarrollado por el profesor S. Y. Wang en la Universidad de Harvard quien presento este simulador para obtener el título de Ph.D. en 1999.

Esta herramienta es tanto un simulador como un emulador el cual utiliza el mismo protocolo TCP/IP de la maquina donde está instalado brindando un mayor desempeño a la simulación, tiene la posibilidad de simular varias clases de redes como son las redes estructuras, WAN wireless, redes OBS entre otros, algunos de los protocolos que soporta están entre otros IEEE 802.11, IEEE 802.3, RIP, UDP, TCP.

Cuenta con una interfaz grafica GUI la que le permite al usuario dibujar y configurar la red deseada.

Desarrollado por el profesor S. Y. Wang en la Universidad de Harvard quien presento este simulador para obtener el título de Ph.D. en 1999.

Esta herramienta es tanto un simulador como un emulador el cual utiliza el mismo protocolo TCP/IP de la maquina donde está instalado brindando un mayor desempeño a la simulación, tiene la posibilidad de simular varias clases de redes como son las redes estructuras, WAN wireless, redes OBS entre otros, algunos de los protocolos que soporta están entre otros IEEE 802.11, IEEE 802.3, RIP, UDP, TCP.

Cuenta con una interfaz grafica GUI la que le permite al usuario dibujar y configurar la red deseada.

J-SIM (Java Simulator)

Desarrollado por las Universidades de Illinois y Ohio con el patrocinio de NSF, DARPA y CISCO.

J-sim es un simulador de red escrito en Java y posee una interfaz de script para la integración de diferentes lenguajes de script como Perl, Tcl o Python.

Este simulador es muy parecido al NS-2 ya que posee doble lenguaje Java pero realmente usa Jacl que es una extensión de java.

Desarrollado por las Universidades de Illinois y Ohio con el patrocinio de NSF, DARPA y CISCO.

J-sim es un simulador de red escrito en Java y posee una interfaz de script para la integración de diferentes lenguajes de script como Perl, Tcl o Python.

Este simulador es muy parecido al NS-2 ya que posee doble lenguaje Java pero realmente usa Jacl que es una extensión de java.

S3 (project / Scalable Simulation Framework)

Simulador patrocinado por DAPRA capaz de soportar tanto lenguaje en C++ como Java es altamente escalable y permite prácticamente todos los protocolos de internet, está basado en 5 clases ( Entity, inchannel, outchannel, process y event).

La interacción con la simulación se hace atreves de DML.

Simulador patrocinado por DAPRA capaz de soportar tanto lenguaje en C++ como Java es altamente escalable y permite prácticamente todos los protocolos de internet, está basado en 5 clases ( Entity, inchannel, outchannel, process y event).

La interacción con la simulación se hace atreves de DML.

NS-2 (Network Simulator 2)

Software de carácter libre implementado para la simulación de redes basado en eventos discretos, que surgió a finales de 1980 y cuya base es el simulador de redes ""REAL""; que tiene la capacidad de simular tanto protocolos unicast como multicast, con mayor uso en la investigación de redes móviles ad-hoc, también tiene una gran variedad de protocolos tanto en redes estructuras como en redes wireless.

¿Para que se utiliza Packet Tracer?

Packet Tracer es la herramienta de aprendizaje y simulación de redes interactiva para los instructores y alumnos de Cisco CCNA. Esta herramienta les permite a los usuarios crear topologías de red, configurar dispositivos, insertar paquetes y simular una red con múltiples representaciones visuales. Packet Tracer se enfoca en apoyar mejor los protocolos de redes que se enseñan en el currículum de CCNA.

Este producto tiene el propósito de ser usado como un producto educativo que brinda exposición a la interfaz comando – línea de los dispositivos de Cisco para practicar y aprender por descubrimiento.

En este programa se crea la topología física de la red simplemente arrastrando los dispositivos a la pantalla. Luego clickando en ellos se puede ingresar a sus consolas de configuración. Allí están soportados todos los comandos del Cisco OS e incluso funciona el "tab completion". Una vez completada la configuración física y lógica de la net, también se puede hacer simulaciones de conectividad (pings, traceroutes, etc) todo ello desde las misma consolas incluidas.

Una de las grandes ventajas de utilizar este programa es que permite "ver" (opción "Simulation") cómo deambulan los paquetes por los diferentes equipos (switchs, routers, etc), además de poder analizar de forma rápida el contenido de cada uno de ellos en las diferentes "capas".

Es un programa de simulación muy realista.

EJEMPLO DE SIMULACIÓN

Ventana de Trabajo de Packet Tracer

1)

Quizás la parte mas copada del programa, aquí tenemos los equipos de redes(routers,switches,hubs, pc,etc) y también encontramos los conectores(es el icono del rayo), es decir, los cables para que los equipos se puedan conectar(cable derecho, cruzado, serial, etc).

¿Como agrego un equipo? Fácil, con solo hacer un clic en la categoría que necesitamos, seleccionar el equipo y ,por último, darle clic en el fondo blanco.

2)

En esta parte, encontramos los escenarios donde nos muestra información de los pdu’s enviados.

2)

En esta parte, encontramos los escenarios donde nos muestra información de los pdu’s enviados.

3)

Acá encontramos herramientas para poder modificar la topologia. Tenemos el cuadradito punteado con una flechaque sirve para arrastrar equipos, cambiar la interfaz a la cual se conectar los cables y muchas cosas mas. Contamos también con el icono de la mano que nos sirve para mover la topologia completa, está el icono del papel que sirve para poner anotaciones o colocar notas, es decir, si tenemos una topologia bastante grosa lo que podemos hacer con esta herramienta es agregar información que nos sea útil para no perdernos entre tanto lío de equipos, direcciones ips, etc.

La cruz roja sirve para eliminar equipos y cables y por ultimo los sobres. Hay 2, el primer sobre(icono de sobre cerrado) sirve para mandar un pdu simple y el otro cumple la misma función solamente que en éste último podemos configurarle el TTL, TOS y algunas otras cosas mas. Recomiendo que cuando quieran mandar un PDU usen el simple(icono de sobre cerrado).

4)

La ya conocida barra de menú, podemos hacer lo que hacemos con cualquier programa, guardar, salir, abrir, etc.

5)

Como vemos en la imagen hay 2 espacios de trabajo, uno lógico y otro físico. El espacio lógico es donde nosotros armamos la topologia, ya sea grande, chica, mediana y tenemos todo ahí. En cambio en el espacio físico, como es un programa que simula redes, podemos armar conexiones entre distintas zonas y lo que muestra es como seria en la vida real la red que estamos armando, básicamente se muestra eso. Generalmente se trabaja en el espacio lógico.

6)

Simplemente en esta parte es donde vamos a armar nuestra topolopia.

Acá encontramos herramientas para poder modificar la topologia. Tenemos el cuadradito punteado con una flechaque sirve para arrastrar equipos, cambiar la interfaz a la cual se conectar los cables y muchas cosas mas. Contamos también con el icono de la mano que nos sirve para mover la topologia completa, está el icono del papel que sirve para poner anotaciones o colocar notas, es decir, si tenemos una topologia bastante grosa lo que podemos hacer con esta herramienta es agregar información que nos sea útil para no perdernos entre tanto lío de equipos, direcciones ips, etc.

La cruz roja sirve para eliminar equipos y cables y por ultimo los sobres. Hay 2, el primer sobre(icono de sobre cerrado) sirve para mandar un pdu simple y el otro cumple la misma función solamente que en éste último podemos configurarle el TTL, TOS y algunas otras cosas mas. Recomiendo que cuando quieran mandar un PDU usen el simple(icono de sobre cerrado).

4)

La ya conocida barra de menú, podemos hacer lo que hacemos con cualquier programa, guardar, salir, abrir, etc.

5)

Como vemos en la imagen hay 2 espacios de trabajo, uno lógico y otro físico. El espacio lógico es donde nosotros armamos la topologia, ya sea grande, chica, mediana y tenemos todo ahí. En cambio en el espacio físico, como es un programa que simula redes, podemos armar conexiones entre distintas zonas y lo que muestra es como seria en la vida real la red que estamos armando, básicamente se muestra eso. Generalmente se trabaja en el espacio lógico.

6)

Simplemente en esta parte es donde vamos a armar nuestra topolopia.

Ahora falta mencionar 2 iconos importantes que estan en la parte 2

Donde dice T y S, Tiempo real y Simulación, podemos hacer el seguimiento de los pdu. En el tiempo real cuando enviamos un pdu no vamos a poder ver en detalle lo que pasa, en cambio en simulación(nos abre el menú que esta en la imagen) podemos verlo y además podemos decirle que protocolos queremos ver. Si queremos solamente ver el protocolo ICMP( es el famoso ping) vamos a editar filtros y marcamos solamente ICMP.

¿Como crear una LAN en Packet Tracer?

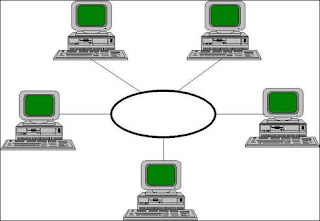

El diseño de una red de LAN/WAN basado en switches y ruteadores Cisco sigue un proceso sistemático que consiste de 4 pasos bien definidos:

1. Diagramar la topología de la red en el Cisco Packet Tracer, levantar las interfaces físicas, y activar el clock rate de las conexiones seriales.

2. Elaborar el PLAN IP, ajustando las máscaras a la cantidad de IPs solicitados

3. Realizar la configuración IP de la red. verificar con el comando PING.

4. Configurar los protocolos de ruteo RIP, EIGRP, OSPF.

Para realizar una comunicación entre varias computadoras en una red LAN necesitamos de distintos componentes tales como los siguientes:

Computadoras o Laptops.

Tarjeta o Adaptador de Red instalado en las computadoras.

Un Switch o varios dependiendo del número de computadoras que conectemos.

Cable de conexión y transmisión de datos, UPT (Categoria5).

Conector Tipo RJ-45.

Conexión mediante el Cable

Configuración del Switch

Configuración de las Computadoras

Simulación de Envío de Archivos

Comprobación de haber realizado una conexión exitosa

Modos de operación en Packet Tracer

En el Modo Topology, se realizan tres tareas principales, la primera de ellas es el diseño de la red mediante la creación y organización de los dispositivos; por consiguiente en este modo de operación se dispone de un área de trabajo y de un panel de herramientas en donde se encuentran los elementos de red disponibles en Packet Tracer.

Donde dice T y S, Tiempo real y Simulación, podemos hacer el seguimiento de los pdu. En el tiempo real cuando enviamos un pdu no vamos a poder ver en detalle lo que pasa, en cambio en simulación(nos abre el menú que esta en la imagen) podemos verlo y además podemos decirle que protocolos queremos ver. Si queremos solamente ver el protocolo ICMP( es el famoso ping) vamos a editar filtros y marcamos solamente ICMP.

¿Como crear una LAN en Packet Tracer?

El diseño de una red de LAN/WAN basado en switches y ruteadores Cisco sigue un proceso sistemático que consiste de 4 pasos bien definidos:

1. Diagramar la topología de la red en el Cisco Packet Tracer, levantar las interfaces físicas, y activar el clock rate de las conexiones seriales.

2. Elaborar el PLAN IP, ajustando las máscaras a la cantidad de IPs solicitados

3. Realizar la configuración IP de la red. verificar con el comando PING.

4. Configurar los protocolos de ruteo RIP, EIGRP, OSPF.

Para realizar una comunicación entre varias computadoras en una red LAN necesitamos de distintos componentes tales como los siguientes:

Computadoras o Laptops.

Tarjeta o Adaptador de Red instalado en las computadoras.

Un Switch o varios dependiendo del número de computadoras que conectemos.

Cable de conexión y transmisión de datos, UPT (Categoria5).

Conector Tipo RJ-45.

Conexión mediante el Cable

Configuración del Switch

Configuración de las Computadoras

Simulación de Envío de Archivos

Comprobación de haber realizado una conexión exitosa

Modos de operación en Packet Tracer

En el Modo Topology, se realizan tres tareas principales, la primera de ellas es el diseño de la red mediante la creación y organización de los dispositivos; por consiguiente en este modo de operación se dispone de un área de trabajo y de un panel de herramientas en donde se encuentran los elementos de red disponibles en Packet Tracer.

En la figura se identifican claramente 4 secciones: la primera consiste en la barra de

herramientas con la cual se puede crear un nuevo esquema, guardar una configuración, zoom, entre otras funciones.La segunda sección corresponde al área de trabajo, sobre la cual se realiza el dibujo del esquema topológico de la red.

La tercera es la sección correspondiente al grupo de elementos disponibles para la implementación de cualquier esquema topológico, el cual incluye: Routers, Switches, Cables para conexión, dispositivos terminales (PCs, impresoras, Servidores), Dispositivos Inalámbricos, entre otros.

La sección 4, lista el conjunto de elementos que hacen parte del dispositivo seleccionado en la sección 3.

El conjunto de elementos que hacen parte de cada grupo de dispositivos es el siguiente:

Dentro del modo de operación topology, existe una herramienta que permite hacer de forma automática, las conexiones entre los dispositivos de la red, ésta opción se activa cuando se selecciona el Simple Mode (modo simple) y esta selección hace que el programa sea el que elija tipo de enlace, de acuerdo con la conexión que se va a realizar.

Cuando se desactiva el Simple Mode, el usuario debe seleccionar el enlace y los puertos de los dispositivos por los cuales se efectuará dicha conexión.

En el Modo Simulación, se crean y se programan los paquetes que se van a

transmitir por la red que previamente se ha modelado.

Dentro de este modo de operación se visualiza el proceso detransmisión y recepción de información haciendo uso de un panel de herramientas que contiene los controles para poner en marcha la simulación.Una de las principales características del modo de operación simulation, es que permite desplegar ventanas durante la simulación, en las cuales aparece una breve descripción del proceso de transmisión de los paquetes;

en términos de las capas del modelo OSI.

En la siguiente figura se ilustra un

ejemplo en el que se envía un paquete desde el PC0 al PC5:

Y finalmente el Modo de operación en tiempo real, está diseñado para enviar pings o mensajes SNMP, con el objetivo de reconocer los dispositivos de la red que están activos, y comprobar que se puedan transmitir paquetes de un hosts a otro(s) en la red.

Dentro del modo Realtime, se encuentra el cuadro de registro Ping log, en donde se muestran los mensajes SNMP que han sido enviados y se detalla además el resultado de dicho proceso; con base en este resultado se puede establecer cuál o cuales de los terminales de la red están inactivos, a causa de un mal direccionamiento IP, o diferencias en el tamaño de bits de los paquetes.

En la siguiente figura se ilustra claramente un ejemplo de una red, en donde se ingresa a uno de los equipos (PC5) y se hace PING al equipo PC0:

El Cisco 1841 Integrated Services Router ofrece dos 10/100 (100BASE-TX) puertos Ethernet fijos, dos tarjeta de interfaz WAN de alta velocidad (HWIC) ranuras integradas que son compatibles con la tarjeta de interfaz WAN (WIC) y / tarjetas de interfaz WAN de voz (VWIC ), y una ranura interna Módulo de integración avanzada (AIM).

Cisco 2620XM

El Cisco 2620XM Router Multiservicio ofrece una plataforma de ranura del módulo de una red con un 10/100 (100BASE-TX) puerto fijo Ethernet, dos tarjeta de interfaz WAN (WIC) plazas integrados, y un módulo de integración avanzada (AIM) ranura.

Cisco 2621XM

Cisco 2621XM

El Cisco 2621XM Router Multiservicio ofrece una plataforma de ranura del módulo de una red con dos 10/100 (100BASE-TX) puertos Ethernet fijos, dos tarjeta de interfaz WAN (WIC) plazas integrados, y un módulo de integración avanzada (AIM) ranura.

El 2621XM compatible con los mismos módulos que el 2620XM apoya. Cisco 2811

El Cisco 2811 Integrated Services Router proporciona una ranura de red del módulo mejorado con dos 10/100 (100BASE-TX) puertos Ethernet fijos, cuatro de alta velocidad Tarjeta de interfaz WAN (HWIC) ranuras integradas que son compatibles con la tarjeta de interfaz WAN (WIC), Tarjetas Voz de interfaz (VIC) y tarjetas de interfaz de voz / WAN (VWIC), y el módulo de integración avanzada (AIM) ranuras duales.

Tipos de switches utilizados en Packet Tracer

La Serie Cisco Catalyst 2950 de conmutadores Ethernet inteligentes es una línea de dispositivos de configuración fija, apelables e independientes, que proporcionan conectividad Fast Ethernet y Gigabit Ethernet a velocidades de cable. Es una familia de switches de Cisco con los precios más accesibles.

SERIE 2950T-24

Cisco Catalyst 2950T-24 es un miembro de la familia Catalyst 2950 Series Switch Ethernet inteligente. Es un interruptor independiente de configuración fija, que proporciona la conectividad Fast Ethernet y Gigabit Ethernet de velocidad de cable para redes de tamaño medio.

No soporta módulos de complemento.

SERIE 2960-24TT

Cisco Catalyst 2950T-24 es un miembro de la familia Catalyst 2950 Series Switch Ethernet inteligente. Es un interruptor independiente de configuración fija, que proporciona la conectividad Fast Ethernet y Gigabit Ethernet de velocidad de cable para redes de tamaño medio.

No soporta módulos de complemento.

SERIE 2960-24TT

Cisco Catalyst 2960-24TT es miembro de la familia Catalyst 2960 Series Switch Ethernet inteligente. Es un interruptor independiente de configuración fija, que proporciona laconectividad Fast Ethernet y Gigabit Ethernet de velocidad de cable para redes detamaño medio.

No soporta módulos de complemento.

El conmutador genérico interruptor-PT proporciona diez ranuras.

Puerto de una sola consola y un puerto auxiliar.

Dispositivos inalambricos utilizados en Packet Tracer

Access Point

Un Punto de Acceso Inalámbrico(Access Point) en redes de computadoras es un dispositivo que interconecta dispositivos de comunicación alámbrica para formar una red inalámbrica.

Router Inalámbrico

Un Ruter Inalámbrico es un dispositivo que realiza las funciones de un ruter, pero también incluye las funciones de un punto de acceso inalámbrico. Se utiliza comúnmente para proporcionar acceso a Internet o a una red informática. No se requiere un enlace por cable, ya que la conexión se realiza sin cables, a través de ondas de radio.

Tipos de conexiones disponibles en Packet Tracer

Conexiones de la consola se puede hacer entre las PC y los routers o switches. Ciertas condiciones deben cumplirse para que la sesión de consola desde el PC a la obra: la velocidad a ambos lados de la conexión debe ser el mismo, los bits de datos debe ser de 7 u 8 para ambos para ambos, la paridad debe ser el mismo, la parada bits debe ser de 1 ó 2 (pero no tienen por qué ser lo mismo), y el control de flujo puede ser cualquier cosa de cualquier lado.

Este tipo de cable es el medio de Ethernet estándar para la conexión entre los dispositivos que operan en diferentes capas OSI (como HUB a router, un switch a un PC, un router al cubo). Puede ser conectada a los tipos de puertos siguientes:

- 10 Mbps de cobre (Ethernet)

- 100 Mbps de cobre (Fast Ethernet)

- 1000 Mbps de cobre (GigabitEthernet).

Este tipo de cable es el medio de Ethernet para la conexión entre los dispositivos que operan en la misma capa de OSI (como el cubo a cubo, de PC a PC, PC a la impresora). Puede ser conectada a los tipos de puertos siguientes:

- 10 Mbps de cobre (Ethernet)

- 100 Mbps decobre (Fast Ethernet)

- 1000 Mbps de cobre (GigabitEthernet).

Los medios de comunicación de fibra se utiliza para hacer conexiones entre puertos de fibra (100 Mbps o 1000 Mbps).

CABLE TELEFÓNICO

Conexiones de línea telefónica sólo puede hacerse entre dispositivos con puerto de módem. La aplicación estándar para las conexiones de módem es un dispositivo final (por ejemplo, un PC) de marcación en una nube de red.

CABLE COAXIAL

Los medios de comunicación coaxial se utiliza para hacer conexiones entre los puertos coaxiales como un módem por cable conectado a una nube de Packet Tracer.

SERIAL DCE Y SERIAL DTE

Conexiones en serie, a menudo utilizadas para las conexiones WAN, se debe conectar entre los puertos de serie. Se debe habilitar reloj en el lado DCE para que aparezca el protocolo de línea. El reloj DTE es opcional. Se puede decir qué extremo de la conexión es el lado DCE por el pequeño "reloj" icono situado junto al puerto. Si eliges el tipo de conexión en serie DCE y luego conectar dos dispositivos, el primer dispositivo será el lado DCE y el segundo dispositivo se ajustará automáticamente a la parte DTE.

Ventajas:

Es una herramienta muy útil para la enseñanza de fundamentos teóricos sobre Redes de comunicaciones.

Posee una interfaz de usuario muy fácil de manejar, e incluye documentación y tutoriales sobre el manejo del mismo.

Permite ver el desarrollo por capas del proceso de transmisión y recepción de paquetes de datos de acuerdo con el modelo de referencia OSI.

Permite la simulación del protocolo de enrutamiento RIP V2 y la ejecución del protocolo STP y el protocolo SNMP para realizar diagnósticos básicos a las conexiones entre dispositivos del modelo de la Red.

Desventajas:

Sólo permite modelar Redes en términos de filtrado y retransmisión de

paquetes.

No permite crear topologías de Red que involucren la implementación de

tecnologías diferentes a Ethernet tales como Frame Relay, ATM, XDSL,

Satelitales, telefonía celular entre otras.

Ya que su enfoque es pedagógico, el programa se considera de fidelidad

media para implementarse con fines comerciales.

Reglas de interconexión entre dispositivos en Packet Tracer

Para realizar una interconexión correcta debemos tener en cuenta las siguientes reglas:

Cable Recto: Siempre que conectemos dispositivos que funcionen en diferente capa del modelo OSI se debe utilizar cable recto (de PC a Switch o Hub, de Router a Switch).

Cable Cruzado: Siempre que conectemos dispositivos que funcionen en la misma capa del modelo OSI se debe utilizar cable cruzado (de PC a PC, de Switch/Hub a Switch/Hub, de Router a Router).

Interconexión de Dispositivos

Una vez que tenemos ubicados nuestros dispositivos en el escenario y sabemos que tipo de medios se utilizan entre los diferentes dispositivos lo único que nos faltaría sería interconectarlos. Para eso vamos al panel de dispositivos y seleccionamos “conecciones” y nos aparecerán todos los medios disponibles.

Una vez que seleccionamos el medio para interconectar dos dispositivos y vamos al escenario el puntero se convierte en un conector. Al hacer click en el dispositivo nos muestra las interfaces disponibles para realizar conexiones, hacemos click en la interface adecuada y vamos al dispositivo con el cual queremos conectar y repetimos la operación y quedan los dispositivos conectados.

paquetes.

No permite crear topologías de Red que involucren la implementación de

tecnologías diferentes a Ethernet tales como Frame Relay, ATM, XDSL,

Satelitales, telefonía celular entre otras.

Ya que su enfoque es pedagógico, el programa se considera de fidelidad

media para implementarse con fines comerciales.

Reglas de interconexión entre dispositivos en Packet Tracer

Para realizar una interconexión correcta debemos tener en cuenta las siguientes reglas:

Cable Recto: Siempre que conectemos dispositivos que funcionen en diferente capa del modelo OSI se debe utilizar cable recto (de PC a Switch o Hub, de Router a Switch).

Cable Cruzado: Siempre que conectemos dispositivos que funcionen en la misma capa del modelo OSI se debe utilizar cable cruzado (de PC a PC, de Switch/Hub a Switch/Hub, de Router a Router).

Interconexión de Dispositivos

Una vez que tenemos ubicados nuestros dispositivos en el escenario y sabemos que tipo de medios se utilizan entre los diferentes dispositivos lo único que nos faltaría sería interconectarlos. Para eso vamos al panel de dispositivos y seleccionamos “conecciones” y nos aparecerán todos los medios disponibles.

1) Elige automáticamente el tipo de cable

2) Cable de consola 3) Cable recto 4) Cable cruzado

5) Fibra óptica

|

6) Cable telefónico

7) Cable coaxial

8) Cable serial DCE

9) Cable serial DTE

|

Una vez que seleccionamos el medio para interconectar dos dispositivos y vamos al escenario el puntero se convierte en un conector. Al hacer click en el dispositivo nos muestra las interfaces disponibles para realizar conexiones, hacemos click en la interface adecuada y vamos al dispositivo con el cual queremos conectar y repetimos la operación y quedan los dispositivos conectados.